2026/01/01 15:15

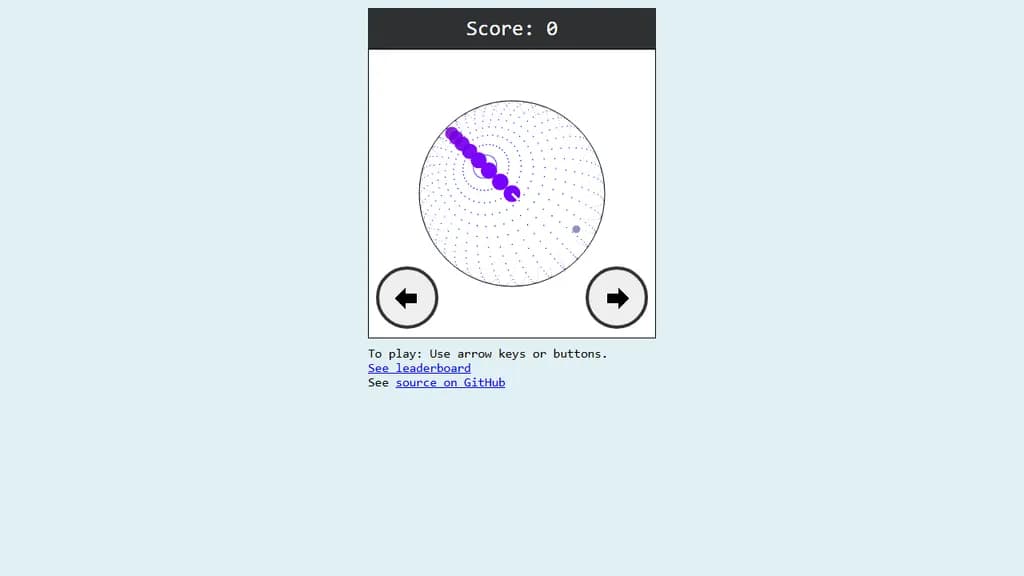

**球状ヘビ**

RSS: https://news.ycombinator.com/rss

要約▶

Japanese Translation:

概要

インターフェースは、矢印キーまたは画面上のボタンでナビゲートし、結果を公開リーダーボードに送信し、そのリーダーボードをページから直接閲覧できるようにします。これらすべての機能は GitHub 上で入手可能なオープンソースコードから構築されているため、開発者は実装を検証・フォーク・拡張することができます。

本文

遊び方

- 矢印キー(または画面上のボタン)を使ってキャラクターを動かします。

クイックアクション

- リーダーボードへ送信

- リーダーボードを見る

- GitHubでソースを確認