2026/01/06 0:10

**Show HN:** *DoNotNotify* ― Android で通知を記録して賢くブロックするツール --- - **タイトルの日本語訳** 「Show HN:DoNotNotify ― Android で通知をログし、知的にブロック」 - **解説** *Show HN* は Hacker News の投稿形式。 *DoNotNotify* は「通知しない」という意味の英語表現で、ここではアプリ名です。 「Log and intelligently block notifications on Android」は「Android 上で通知を記録して、知的にブロックする」ことを指します。 - **自然な日本語** 「Android で通知をログし、賢くブロックするツール」という表現が最も直感的です。

RSS: https://news.ycombinator.com/rss

要約▶

日本語訳:

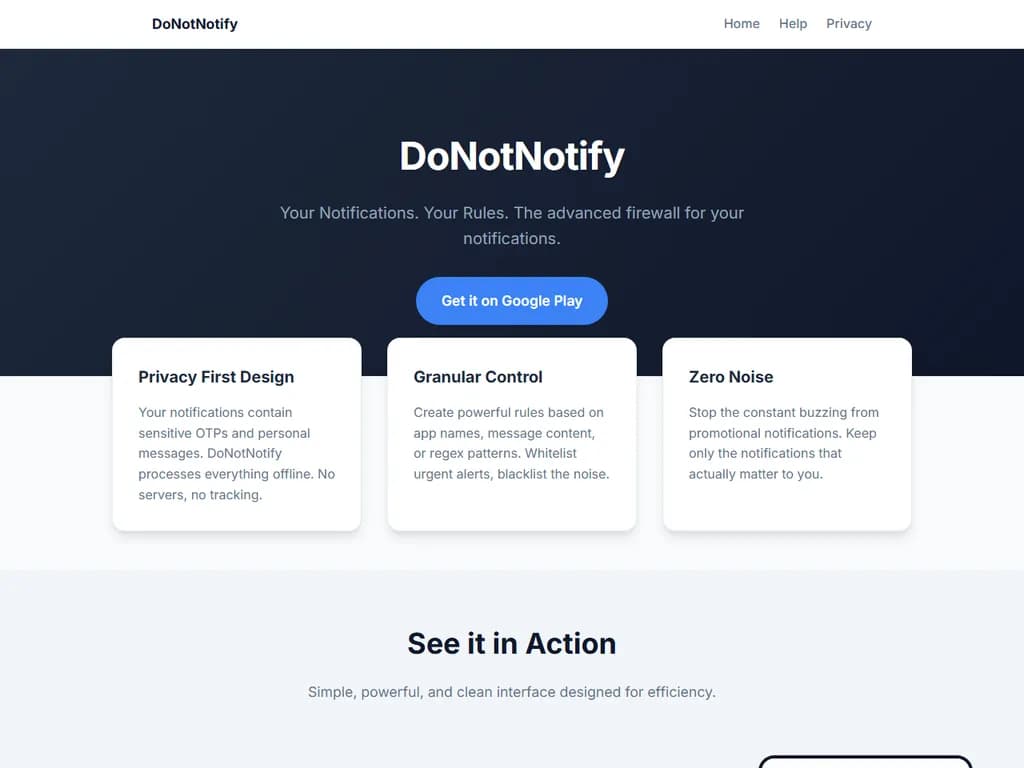

DoNotNotify はプライバシー重視のアプリで、すべての通知をローカルで処理します。サーバーやトラッキングは一切関与しません。同社はワンタイムパスワードや個人メッセージなどの機密データを安全に保護すると主張しており、完全なプライバシーポリシーで裏付けています。ユーザーはアプリ名・メッセージ内容・正規表現パターン別に細かいルールを作成し、不要な通知をブロックしつつ重要な警告だけを許可することで、プロモーションメッセージの「バズ」を排除できます。インターフェースはシンプルで強力、クリーンと記述されており、効率的に利用できるようになっています。同社はプライバシーが基本的人権だと強調し、個人情報を収集・共有せず、ユーザーの特定も行わないと述べています。現時点でルール設定以外の追加機能は発表されていません。

本文

プライバシーを最優先にした設計

通知には機密性の高いワンタイムパスコード(OTP)や個人メッセージが含まれます。DoNotNotify はすべてオフラインで処理するため、サーバーもトラッキングもありません。

細かく制御できる

アプリ名・メッセージ内容・正規表現パターンなどを基に強力なルールを作成できます。緊急の通知はホワイトリスト化し、不要なノイズはブラックリスト化します。

ゼロノイズ

プロモーション通知の絶え間ないバッシングを止めます。本当に重要な通知だけを残しましょう。

実際に試してみてください

シンプルでパワフル、そしてクリーンなインターフェースは効率性を追求しています。

プライバシーへの取り組み

私たちはプライバシーを基本的人権と考えています。DoNotNotify は個人情報を収集・共有しません。あなたが誰であるか知る必要もありません。

詳細は当社の完全なプライバシーポリシーをご覧ください。